¿Alguna vez te has preguntado cómo hacer para navegar por internet sin dejar rastro, de forma anónima y segura?

¿Has oído hablar de la «Deep Web» y te apetece dar un paseo por allí?

La hiperconexión de dispositivos actual vía móviles, tablets o equipos informáticos ha llevado a la creación de centenares de técnicas ideales para la captura de datos del usuario que navega por internet. Como habrás podido comprobar, durante la visita a distintos sitios, la publicidad que aparece en esas páginas suele tener relación con las búsquedas realizadas en google u otros lugares. Tu equipo almacena pequeñas porciones de información que quedan disponibles para su lectura por otras páginas webs que vas visitando, de tal modo que dejas rastro de lo que haces, las páginas que visitas o, incluso, las compras que realizas a través de internet.

Incluso las webs más pequeñas, las de la tienda de la esquina, son capaces de almacenar tu IP y el navegador que utilizas. Hay otras técnicas que permiten conocer si has abierto un email concreto, cuándo y desde qué IP.

Navegación anónima

La red Tor está formada por una serie de servidores operados por voluntarios cuyo objetivo es preparar un entorno seguro de navegación a través de túneles con cifrado de forma que, cuando se realiza una petición, ésta va saltando entre una serie de nodos que no conocen el camino completo desde el origen hasta el destino, sino sólo algún paso intermedio. Para crear un camino completo, la red Tor va cifrando con diferentes claves los paquetes que van de nodo a nodo, de modo que el siguiente no sabe nada del anterior y, así, hasta llegar al destino y vuelta.

Ojo, aunque la red Tor se encarga del transporte seguro, las webs de destino sí tendrán alguna información sobre todo si accedes a las mismas. Por ejemplo, Si entras en facebook, gmail o cualquier otro servicio, éstos sabrán que te has conectado, aunque el origen quede enmascarado. Incluso es probable que te presenten un error de conexión debido a que intentas acceder desde un lugar «no habitual». Por otro lado, si el atacante puede «esnifar» tu ordenador y, además, sabe cuál es el punto de salida, «podría» llegar a saber que forman parte del mismo circuito.

Preparar un pendrive para arranque

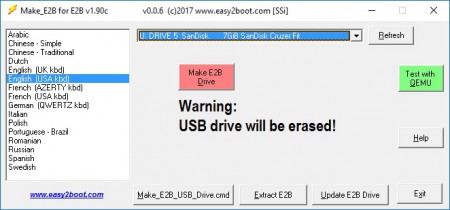

Para poder acceder a la deep web o navegar de un modo más seguro, tendremos que preparar un pendrive de arranque con el sistema TAILS. Para ello, descargaremos el software para Windows Easy2Boot. Se trata de un programa que permite generar el contenido necesario para hacer «bootable» el pendrive y, además, insertar cualquier ISO con diferentes sistemas operativos que se van añadiendo al menú de inicio de modo automático evitándonos la necesidad de tener varios pendrives para diferentes sistemas. Es muy útil para insertar un TAILS, el KALI o, incluso, una ISO de instalación de cualquier Windows.

El uso del programa es muy sencillo. Basta con arrancarlo para preparar el pendrive:

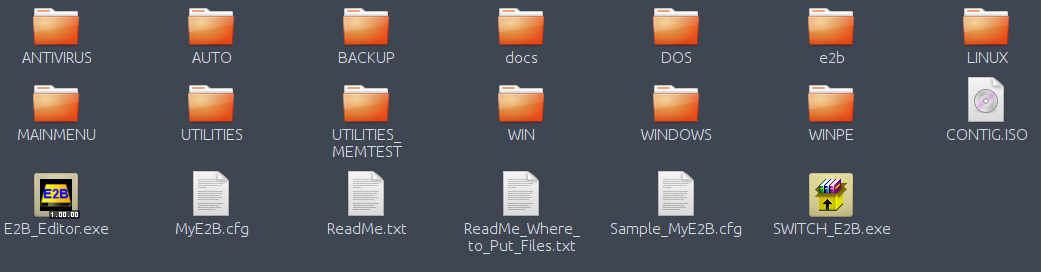

Una vez terminado el proceso, tendremos un pendrive con una estructura de directorios similar a ésta:

Directorio _ISO:

He omitido expresamente la raíz del pendrive ya que sólo contiene un par de scripts que usaréis sólo cuando añadáis nuevas ISOS (MAKE_THIS_DRIVE_CONTIGUOUS.cmd).

Descarga de TAILS

En la web «oficial» tenéis el enlace de descarga. Conviene usar siempre la última versión disponible: https://tails.boum.org/

Lo copiáis en el directorio «LINUX» del pendrive y ya estará listo para su uso.

Arranque desde el pendrive

Insertar y arrancar desde el pendrive es tarea sencilla. En algunos equipos informáticos será necesario pulsar alguna tecla en el arranque para que el ordenador os muestre un menú de arranque.

TAILS funcionando

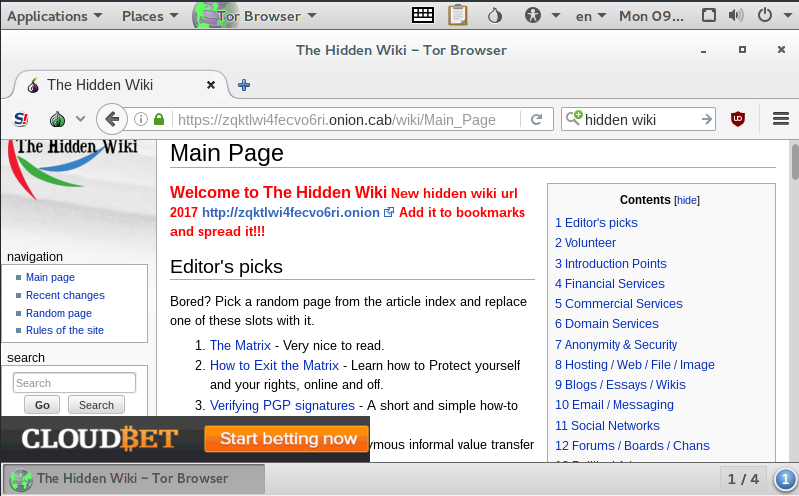

Un buen punto de partida cuando entras con TAILS es usar la Hidden Wiki

Ahí tenéis algunos enlaces más o menos interesantes para empezar a moverse por la Deep Web. Por supuesto, desde el navegador hay acceso a toda la información normal existente en la internet «visible». Podéis usar vuestro TAILS para navegar de modo normal, enviar o recibir correo, acceder a foros o cualquier otro asunto ordinario pero, eso sí, sabiendo que la información que sale de vuestro equipo lo hace de un modo mucho más seguro y difícil de trazar que antes.

Podéis instalar TAILS en el equipo aunque no es lo recomendable ya que se supone que lo vais a usar para anonimizar, en la medida de lo posible, vuestra navegación.

Referencias:

Obtener info del usuario con PHP

Easy2Boot. Creación de USB arrancable (bootable)

TAILS. Sistema operativo para navegación anónima y segura (al menos sobre red Tor)