Todos los artículos publicados

Te dejo aquí todos los artículos que se han publicado en esta webCaída de servicios Microsoft el 21 de marzo de 2017

Según podemos leer en WindowsCentral, durante el día 21 ha habido una serie de caídas en servidores con resultado de interrupción de los servicios online de la empresa

Ejecución de código remoto vía vulnerabilidad Apache Struts (framework Java)

Ejecuta código vía remota por exploit de vulnerabilidad de Apache Struts.

Resumen guía de comandos CISCO para administración de sistemas o ASIR

Se trata de una guía básica muy interesante que os puede servir, y ayudar, para preparar vuestros Packet Tracert de entrenamiento para exámenes o certificaciones de CISCO. También es útil para configurar cualquier dispositivo compatible con CISCO IOS.

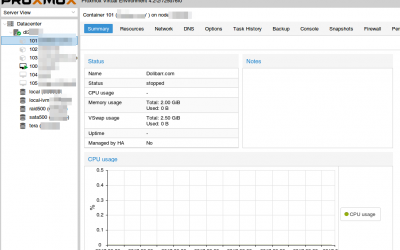

Añadir disco duro para almacenamiento, backup, contenedores o MVs con PROXMOX

Añadir un nuevo disco duro al datacenter montado con Proxmox es una tarea relativamente sencilla. Tan sólo tendremos que decidir si necesitamos añadir una nueva unidad separada al servidor o aumentar el espacio lógico de unidades ya instaladas. La diferencia entre...

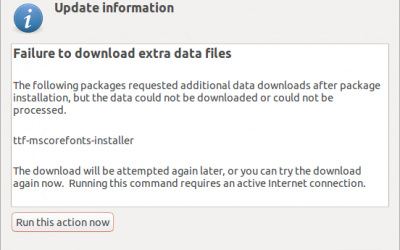

Solución para el error ttf-mscorefonts-installer al instalar fuentes Windows para Wine en Ubuntu

El único problema que os puede aparecer tiene relación con el paquete de fuentes de Windows (ttf-mscorefonts). En algunas ocasiones, os puede devolver un error en la instalación relacionado con la imposibilidad de encontrar el paquete que se tiene que descargar e instalar.

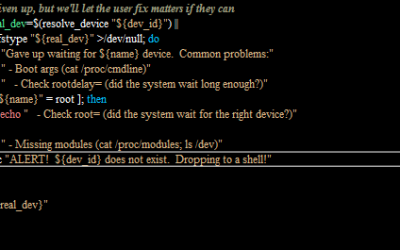

Acceso a shell root con Linux pulsando la tecla ENTER durante 70 segundos

Un error en Cryptsetup, utilizado para el cifrado de particiones y discos por seguridad, permitiría a un atacante saltarse los procedimientos de autenticación de usuario en sistemas linux con sólo pulsar la tecla INTRO durante unos 70 segundos. El resultado deriva en la apertura de una terminal con privilegios de root en linux.

Cómo restaurar la clave de Administrador de un dominio AD de Windows Server 2008R2

Olvidar, perder o quedarse sin las claves por culpa de un administrador de sistemas pirata o por antiguo empleado despedido puede convertirse en un problema serio en una empresa que utilice el sistema de catálogo Active Directory

Cómo mejorar las medidas de seguridad de nuestra red WIFI

Hoy vamos a estudiar cómo mejorar la seguridad de nuestra propia red wifi siguiendo unos pasos básicos que, además, nos permitirán aprender ciertos conceptos elementales.

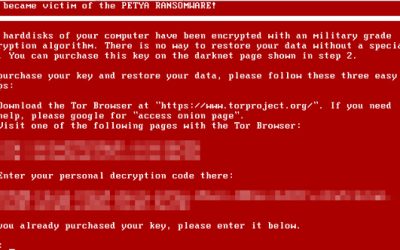

NOTA IMPORTANTE: Ransomware y el secuestro de datos

Se recomienda encarecidamente NO abrir ningún archivos «.zip» adjunto que hayáis podido recibir en vuestros buzones de correo electrónico procedentes de cualquier fuente.

Virtualización de sistemas operativos con VirtualBox o VMWare

Pues bien, virtualizar no es otra cosa que crear un «ordenador» (huésped) completo dentro de otro ordenador (anfitrión), es decir, fabricar mediante el uso de un programa una máquina que permita ejecutar un sistema operativo completo con sus programas.

¿Te gusta alguno?

Si te ha gustado alguno, necesitas consultar algo o quieres contactar, pulsa sobre el botón.