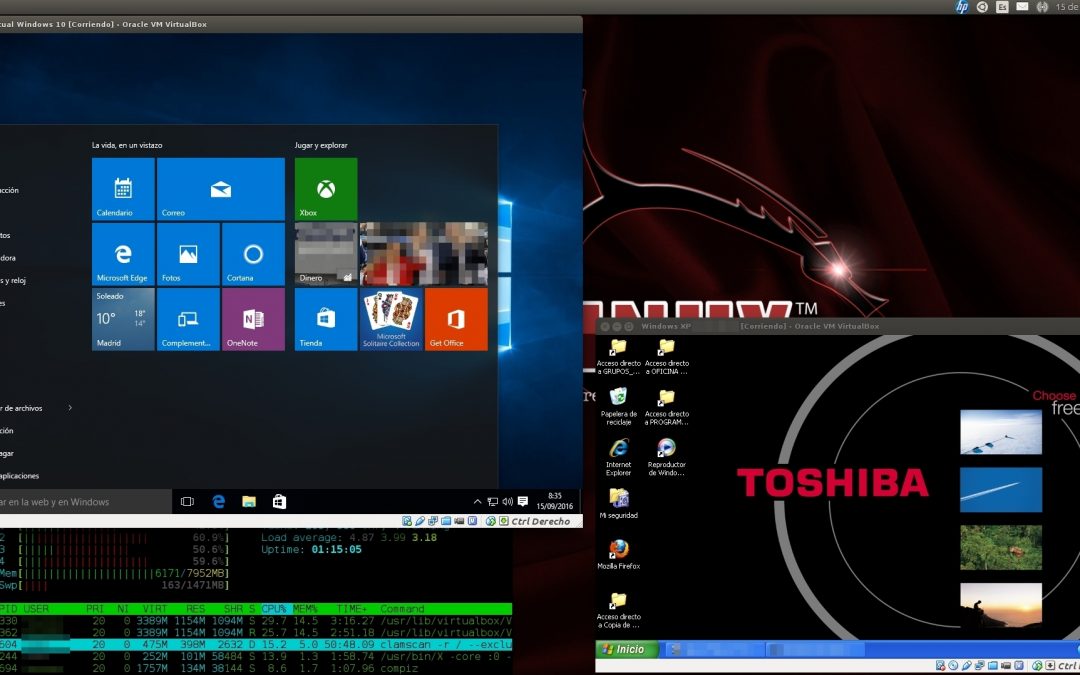

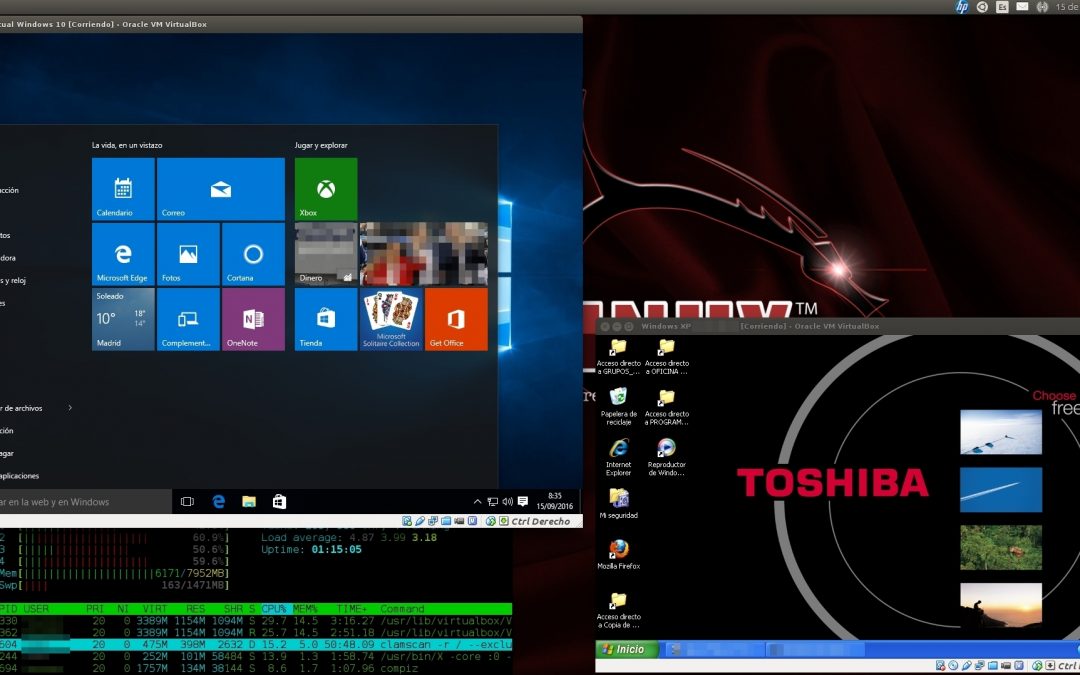

por David Casas M. | Sep 15, 2016 | Sistemas Operativos

Pues bien, virtualizar no es otra cosa que crear un “ordenador” (huésped) completo dentro de otro ordenador (anfitrión), es decir, fabricar mediante el uso de un programa una máquina que permita ejecutar un sistema operativo completo con sus programas.

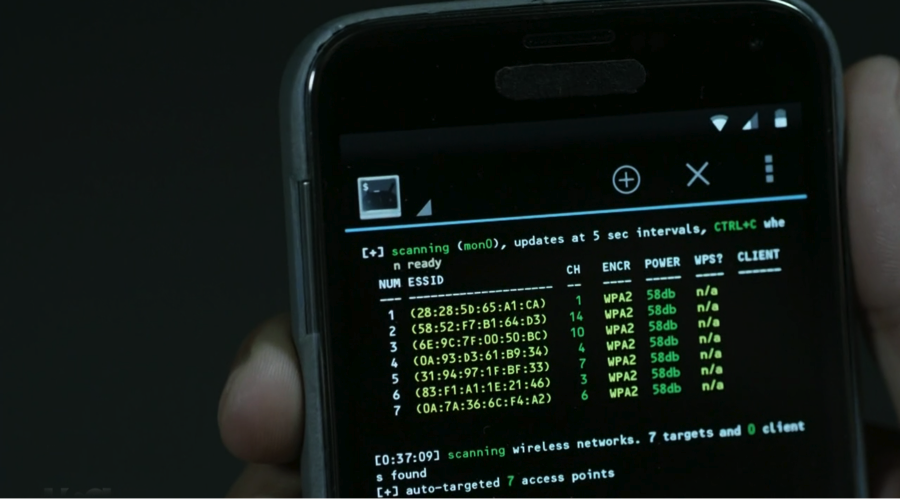

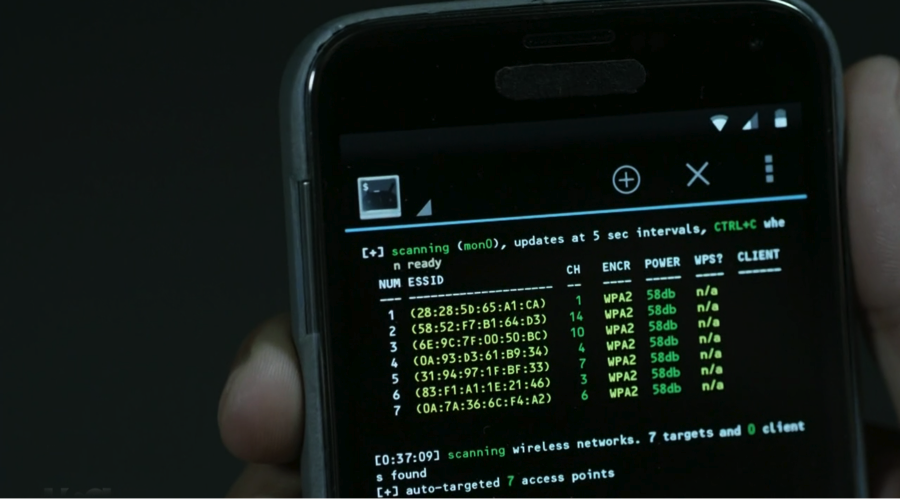

por David Casas M. | Sep 2, 2016 | Minis

Te dejo las instrucciones para montar tu propio Pwn Phone, herramienta para la realización de test de penetración entre otras funciones.

por David Casas M. | Ago 31, 2016 | Minis, Seguridad

Según indican en la fuente, se ha conseguido obtener más de 68 millones de cuentas de la plataforma Dropbox utilizando una brecha conocida desde el 2012.

por David Casas M. | Ago 29, 2016 | Seguridad

Tutorial paso a paso para conectarse a redes WIFI con WPA y WPS. Conéctate a cualquier wifi vulnerable de forma sencilla.

por David Casas M. | Ago 4, 2016 | Seguridad

Os dejo un listado con las cadenas de texto habituales encontradas en servidores y hostings compartidos que han sido hackeados e inyectados con código PHP con mailers y phising.

por David Casas M. | Ago 3, 2016 | Seguridad

Detalles Publicado: 15 Julio 2016 Ransomware Locky ID código dañino El documento ID-09/16 Ransom.Locky está disponible en el portal del CCN-CERT Desde su aparición en febrero de este año, este código dañino ha sido detectado por el Sistema de Alerta Temprana de...

por David Casas M. | Ago 3, 2016 | Seguridad

El CCN-CERT, del Centro Criptológico Nacional (CCN), ha publicado su nueva Guía CCN-STIC 495 Seguridad en IPv6, en la que ofrece unas directrices generales de seguridad para este protocolo de Internet, al tiempo que aborda su situación actual y los desafíos que plantea su implantación.

por David Casas M. | Jul 26, 2016 | Linux

En ocasiones se hace engorroso ir buscando archivos del mismo tipo con objeto de eliminarlos de modo manual uno a uno

por David Casas M. | Jul 14, 2016 | Seguridad

Echando un vistazo a los problemas comunes de los VPS con varios cuentas cPanel que usan Wordpress, se puede observar que hay momentos en los que el consumo de CPU y/o memoria RAM del VPS es elevado o extremadamente elevado.

por David Casas M. | Jul 14, 2016 | Sistemas Operativos

El programa es una alternativa al sistema de búsqueda de archivos de Windows. Permite buscar de un modo visual y sencillo cualquier archivo utilizando comodines y filtrando por tamaño, fecha, atributos, acceso… etc

por David Casas M. | Jun 23, 2016 | Seguridad

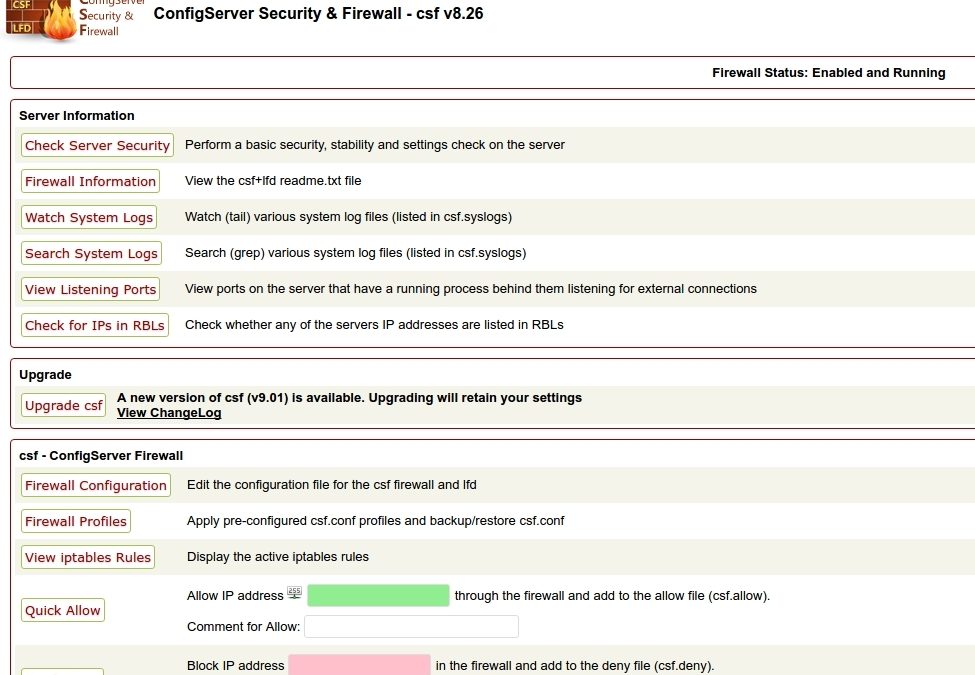

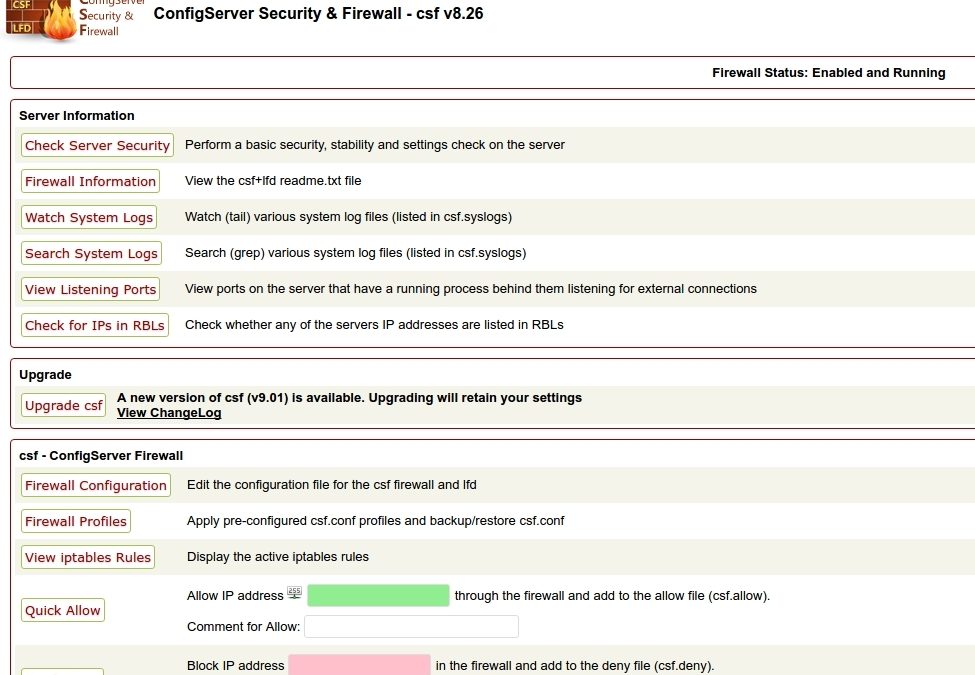

Aparte de seguir los consejos publicados en el libro “Hardening de servidores” publicado por 0xWORD, de Carlos Álvarez Martín y Pablo González Pérez, tenéis la opción de instalar y utilizar un potente cortafuegos con GUI para cPanel, Webmin y DirectAdmin llamado ConfigServer Security & Firewall

por David Casas M. | Jun 17, 2016 | Python

Después de disfrutar de la presentación del proyecto final de ASIR de mi compañero Javier Trijueque, considero que es un buen día para dejaros por aquí un libro escrito por el Dr. Chuck Severance, una eminencia que da clases en la Universidad de Michigan

por David Casas M. | Jun 16, 2016 | Seguridad, social

Este artículo se publica, sobre todo, para aquellos padres que tienen la costumbre de insertar en su Facebook las fotos de sus hijos.

por David Casas M. | Jun 6, 2016 | Minis

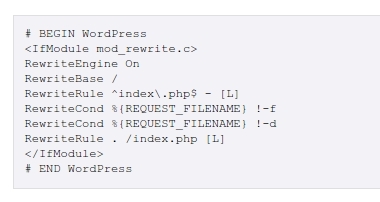

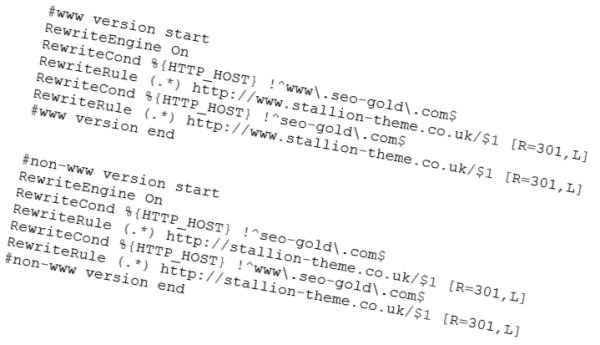

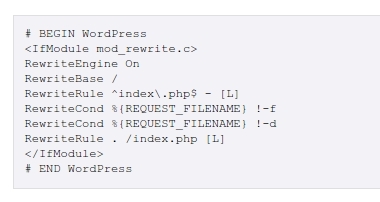

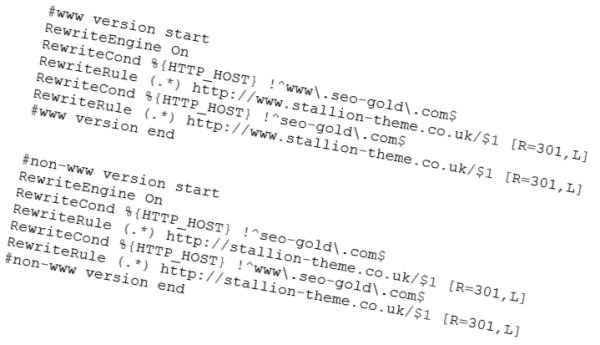

Os dejamos el .htaccess por defecto que genera wordpress en vuestra instalación si vais a usar URLs amigables (o permalinks).

por David Casas M. | May 31, 2016 | Minis

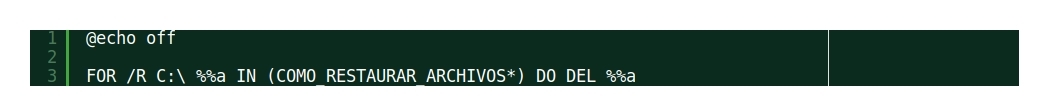

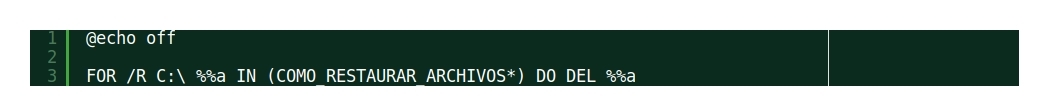

Si has tenido la mala fortuna de infectar tu ordenador con un virus de cifrado que secuestra tus datos (ver aquí), habrás comprobado que, aparte de tener todos tus archivos personales cifrados, aparece en cada directorio de tu sistema una serie de archivos con el siguiente nombre:

por David Casas M. | May 30, 2016 | Minis

Se ha detectado una nueva oleada de RANSOMWARE en la zona. Tal y como os explicábamos en este artículo, os instamos a que extreméis las precauciones.

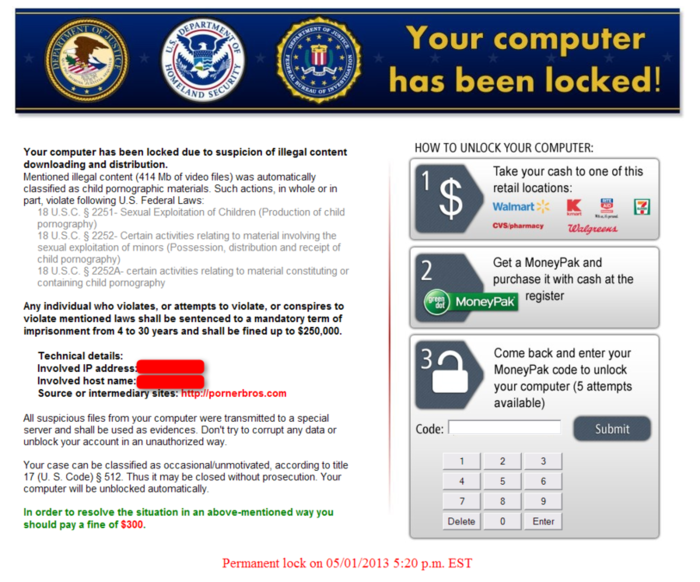

por David Casas M. | Abr 25, 2016 | Antivirus, Seguridad

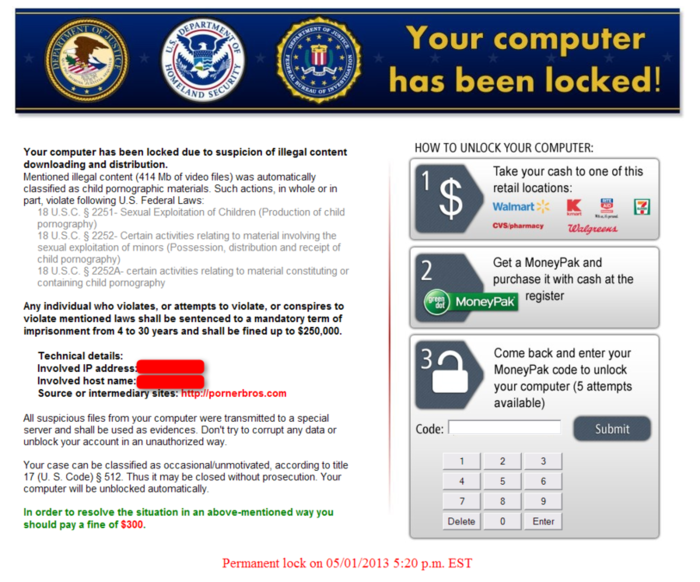

Recientemente, nos han reportado un error en una página web creada con Joomla que, al parecer, funcionaba sin problemas cuando se visita usando un ordenador pero que, cuando se abre con un dispositivo móvil, redirecciona al usuario a páginas porno, publicitarias o de descarga de software ilícito.

por David Casas M. | Mar 11, 2016 | Seguridad

Cifrar las particiones que contienen los datos de los usuarios es una opción fundamental sobre todo en equipos itinerantes (portátiles). Empresas que utilizan equipos portátiles deben cifrar los contenidos existentes en sus ordenadores cedidos a empleados y bien...

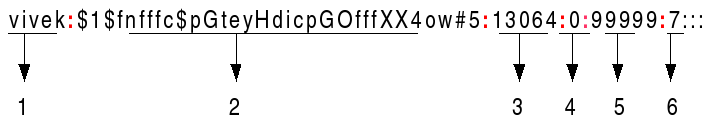

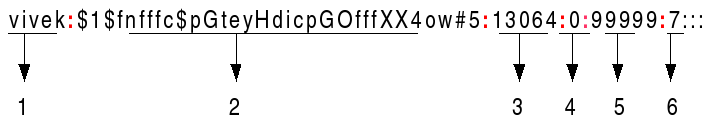

por David Casas M. | Feb 26, 2016 | Linux, Reparaciones, Sistemas Operativos

¿Cómo solucionar el problema del USB3.0 en distros Linux con Debian? Como habrás podido comprobar, hay instalaciones de Ubuntu que no soportan o no detectan discos duros conectados a través del flamante puerto USB3.0 de tu ordenador. Hasta ahora no me había puesto con...

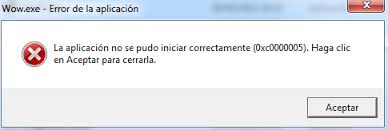

por David Casas M. | Feb 18, 2016 | Antivirus, Sistemas Operativos

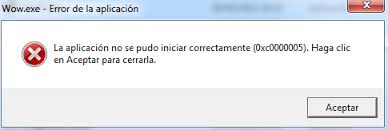

El error ocurre cuando intentamos ejecutar cualquier aplicación de Windows o de terceras partes, incluido cualquier antivirus, antitroyano o antimalware que intentemos usar para buscar posibles virus en el sistema.